암호학의 기본 개념

1. 암호학의 정의

평문을 다른 사람이 알아볼 수 없는 형태의 암호문으로 만들고 특정한 비밀키를 알고 있는 사람이 다시 평문을 복원시킬 수 있는 기술 (cryptography)와 이를 제3자가 해독하는 방법을 분석하는 암호해독 (cryptographysis)에 관하여 연구하는 학문이다.

2. 암호학에서 사용하는 이름

- 앨리스와 밥 (Alice and Bob) : 송신자를 앨래스라고 하고 수신자를 밥이라 한다.

- 이브 (Eve) : 도청자를 의미한다. 소슥적인 공격자로 앨리스와 밥 사이에 이루어지는 통신을 도청하지만 통신 중인 메시지를 수정할 수 없다.

- 맬로리 (Mallory) : 악의를 가진 (malicious) 공격자를 의미한다. 메세지를 수정하고 수정한 메시지를 재전송할 수 있다.

- 트렌트 (Trent) : 신뢰할 수 있는 중재자 (trusted arbitrator)이며, 중립적인 제3자이다.

- 빅터 (Victor) : verifier이며 의도한 거래나 통신이 실제로 발생했음을 검증하는 자이다.

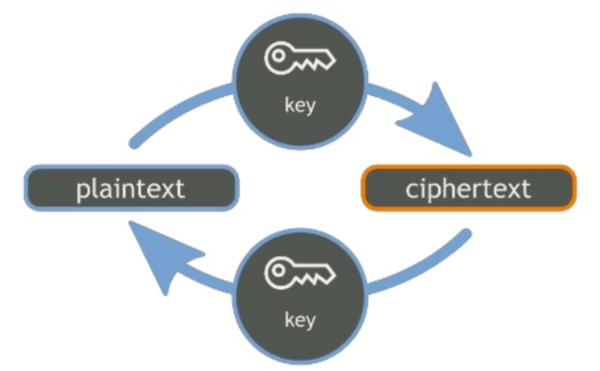

3. 암호화와 복호화

- 메일을 다른 사람이 읽지 못하게 해야겠다고 생각하는 앨리스가 암호화(encrypt)해서 보낸다.

- 암호화하기 전의 메시지를 평문 (plaintext)이라 한다.

- 암호화한 후의 메시지를 암호문 (ciphertext)라고 한다.

- 앨리스와 밥은 암호(cryptography)라는 기술을 사용해서 메일의 기밀성 (confidentiality)을 유지한다.

4. 암호화와 복호화의 기호적 표현

- C = Eₖ(P) : 평문(P)을 키(K)로 암호화(E)하여 암호문(C)를 얻는다.

- P = Dₖ(C) : 암호문(C)을 키(K)로 복호화(D)하여 평문(P)를 얻는다.

5. 암호와 보안 상식

- 비밀 암호 알고리즘을 사용하지 말 것

- 약한 암호는 암호화하지 않는 것보다 위험하다.

- 어떤 암호라도 언젠가는 해독된다.

- 암호는 보안의 아주 작은 부분이다.

암호 기법의 분류

1. 치환 암호와 전치 암호

(가) 치환 암호 (대치 암호, Subsititution Cipher)

평문의 문자를 다른 문자로 교환하는 규칙을 말한다.

일대일 대응이 아니어도 상관없으며 비트, 문자 등으로 대체한다.

(나) 전치 암호 (Transposition Cipher)

문자 집합 내부에서 자리를 바꾸는 규칙을 말한다.

일대응 대응이며 평문에서 사용하는 문자의 집합과 암호문에서 사용하는 집합이 동일하다.

원문을 다른 문서로 대체하지 않으며 여러 자리를 재배치한다.

2. 블록 암호화 스트림 암호

(가) 블록 암호 (Block Cipher)

평문을 일정한 크기의 블록으로 잘라낸 후 암호화 알고리즘을 적용하는 암호화

(나) 스트림 암호 (Stream Cipher)

데이터 흐름을 순차적으로 처리해가는 암호 알고리즘이며 암호화 방식은 평문과 키 스트림을 XOR 하여 생성

| 구분 | 스트림 암호 | 블록 암호 |

| 장점 | 암호화 속도가 빠르고 에러 전파현상 없음 | 높은 확산, 기밀성, 해시함수 등 다양 |

| 단점 | 낮은 확산 | 느린 암호화, 에러 전달 |

| 사례 | LFSR, MUX generator | DES, IDEA, SEED, RC5, AES |

| 암호화 단위 | 비트 | 블록 |

| 주요 대상 | 음성, 오디오/비디오 스트리밍 | 일반 데이터 전송, 스토리지 저장 |

3. 위치에 따른 암호화 구분

(가) 링크 암호화 (Link Encrypt)

물리 계층과 데이터링크 계층에서 암호화가 이루어지며 헤더를 포함한 모든 데이터를 암호화하는 방식을 말한다.

(나) 종단간 암호화 (End-to-End Encrypt)

애플리케이션 계층에서 암호화가 이루어지며 헤더(라우팅 정보)를 제외 암호화하는 방식을 말한다.

| 구분 | 링크 암호화 | 종단간 암호화 |

| 특징 | ㆍISP, 통신업자 암호화 ㆍ헤더를 포함한 모든 데이터를 암호화 ㆍ유저가 알고리즘 통제 불가 |

ㆍ사용자가 암호화 ㆍ헤더(라우팅 정보)는 암호화하지 않음 ㆍ알고리즘에 대한 통제는 사용자가 함 |

| 장점 | ㆍUser-transparent 하게 암호화되므로 운영이 간단 ㆍ트래픽 분석을 어렵게 함 ㆍ온라인으로 암호화 |

ㆍ사용자 인증 등 높은 수준의 보안 서비스를 제공 가능 ㆍ중간 노드에서도 데이터가 암호문으로 존재 |

| 단점 | ㆍ중간 노드에서 데이터가 평문으로 노출 ㆍ다양한 보안서비를 제공하는 한계 ㆍ모든 노드가 암호화 장비를 갖추어야하므로 네트워크가 커지면 비용 과다 |

ㆍ트래픽 분석이 취약 ㆍ오프라인으로 암호화 |

주요 암호기술

1. 대칭키 암호와 비대칭키 암호

(가) 대칭키 알고리즘 (symmetric cryptography)

암호화할 때 사용하는 키와 복호화할 때 사용하는 키가 동일한 암호 알고리즘 방식

(나) 비대칭키 알고리즘 (asymmetric cryptography)

암호화할 때 사용하는 키와 복호화할 때 사용하는 키가 서로 다른 암호 알고리즘 방식

송신자, 수신자 각각의 한 쌍의 키를 가지고 있어야 한다.

2. 하이브리드 암호 시스템

대칭키 알고리즘 + 비대칭키 알고리즘을 혼합한 방식이다.

3. 일방향 해시함수

해심 함수 (one-way hash function)를 사용하여 계산한 값이다.

4. 메시지 인증코드

메시지가 통신 상태가 온 것임을 확인하기 위하여 사용하는 방식 (message authentication code)

무결성과 인증을 제공하는 암호 기술이다.

5. 전자서명

전자서명이란 오프라인 세계에서 사용하는 도장, 종이 위에 서명하는 개념을 온라인으로 적용한 것을 말한다.

거짓 행세(spoofing), 변경 부인을 위협을 방지하는 기술이다.

무결성을 확인하고 인증과 부인방지를 하기 위한 암호 기술이다.

6. 의사 난수 생성기

난수열을 생성하는 알고리즘이다.